Índice

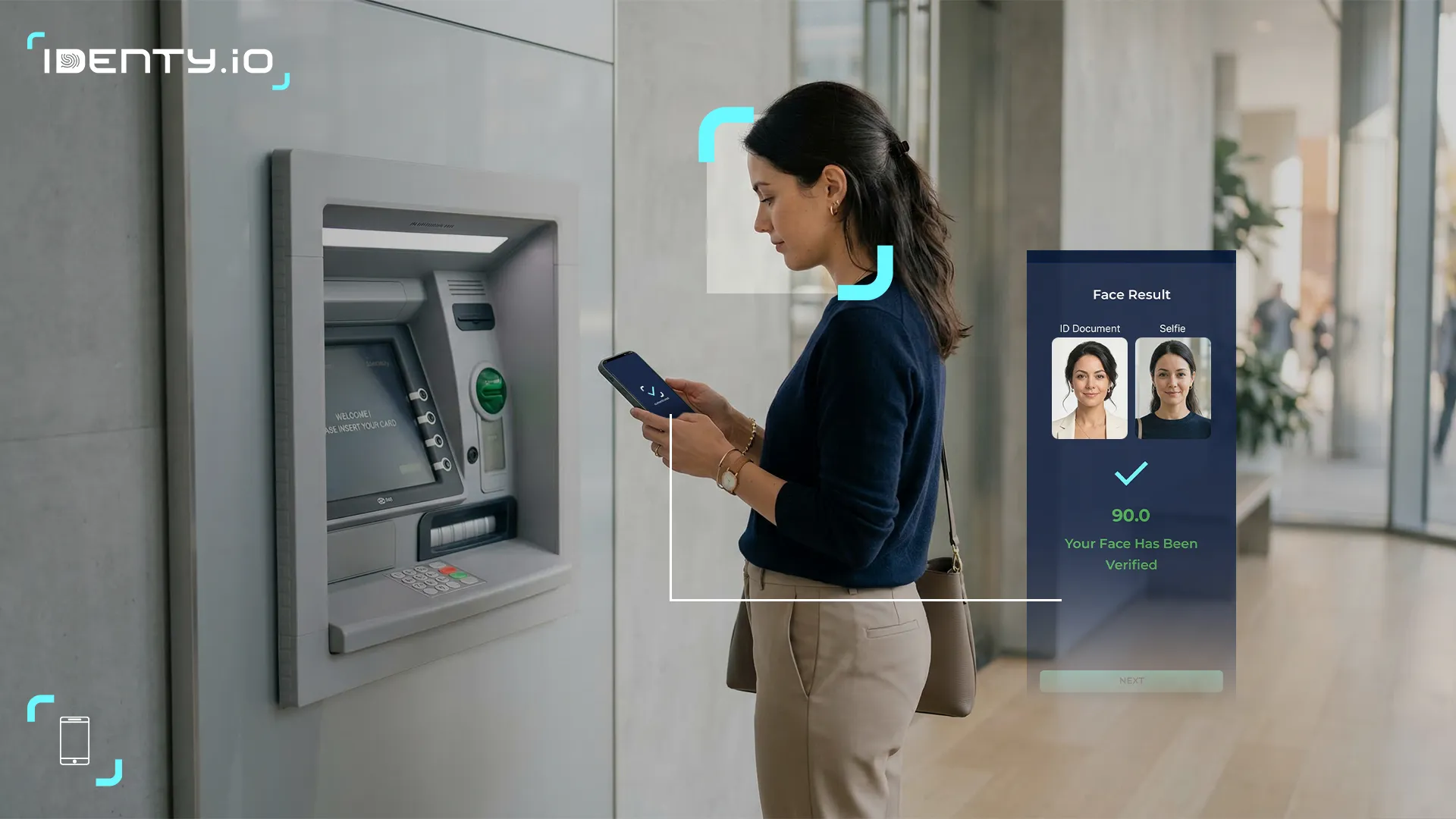

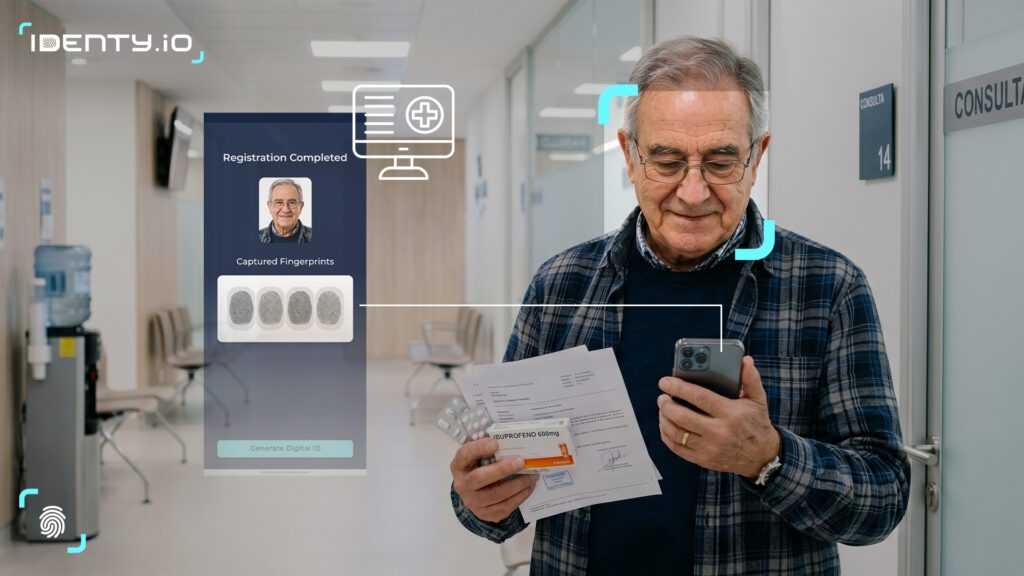

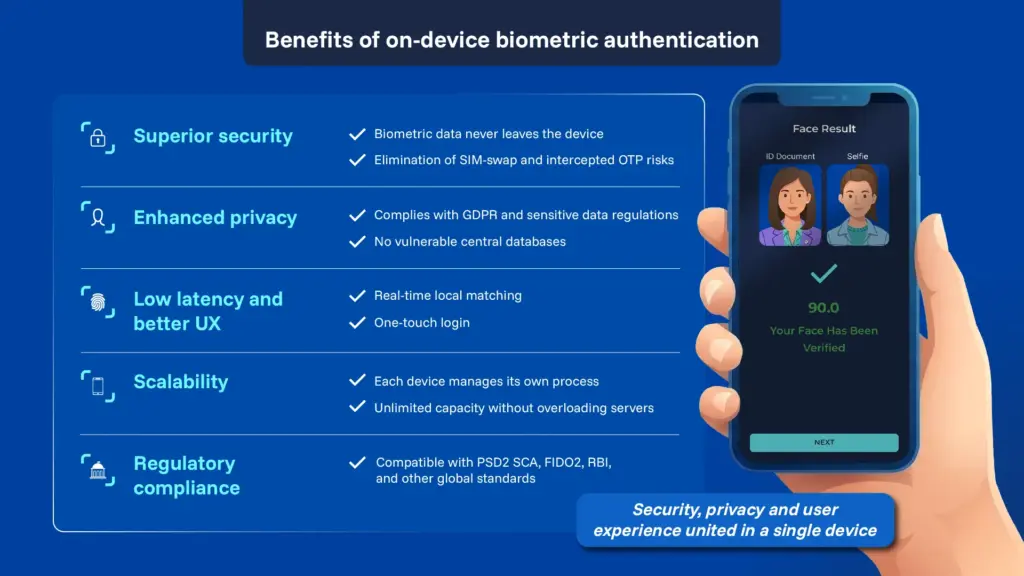

ToggleLa autenticación biométrica en el propio dispositivo, que utiliza el smartphone o la tableta del cliente para verificar su identidad mediante sensores biométricos de huellas dactilares, faciales u otros, se ha convertido en una estrategia puntera para proteger la banca móvil. A diferencia de los sistemas tradicionales de OTP o de los sistemas del lado del servidor, la biometría en el propio dispositivo almacena las plantillas confidenciales en el dispositivo del usuario, lo que reduce el riesgo de fraude y refuerza la privacidad. Los estándares del sector (en particular FIDO2) y los marcos normativos favorecen cada vez más los factores biométricos del tipo «algo que eres» como parte de una autenticación sólida. Para los responsables financieros, este enfoque reduce el riesgo empresarial derivado de la apropiación de cuentas (eliminando vulnerabilidades como los ataques de intercambio de SIM) al tiempo que mejora la experiencia del usuario con inicios de sesión rápidos y sin contraseña. Se ajusta a las leyes de protección de datos (por ejemplo, el RGPD, que clasifica los identificadores biométricos como sensibles) y se adapta de manera eficiente, ya que cada dispositivo gestiona su propia verificación. Soluciones como la plataforma en dispositivo certificada por FIDO de Identy.io (que utiliza la cámara del teléfono para la verificación de huellas dactilares sin contacto) ilustran cómo los bancos pueden implementar una autenticación fuerte que sea a la vez segura y fácil de usar. Este artículo examina cómo la biometría en dispositivo equilibra la seguridad, la confianza, el cumplimiento normativo, la experiencia del usuario, la escalabilidad y los modelos de implementación, y concluye que ofrece una ventaja estratégica en la banca móvil.

Los deepfakes son cada vez más sofisticados, lo que aumenta el riesgo de fraude y manipulación de la identidad en entornos digitales. Descargue nuestra guía de 10 pasos para aprender a detectar amenazas de forma temprana y proteger su organización con prácticas recomendadas de eficacia probada.

Riesgos empresariales y seguridad: autenticación biométrica en el dispositivo

La banca móvil se enfrenta a amenazas de fraude cada vez mayores (phishing, apropiación de cuentas, robo de identidad). Los métodos tradicionales, como las contraseñas de un solo uso (OTP) por SMS o las contraseñas, resultan cada vez más insuficientes: los mensajes OTP pueden ser interceptados o secuestrados (mediante ataques de intercambio de SIM o SS7). La biometría integrada en el dispositivo (a menudo implementada mediante los estándares FIDO2) elimina estas vulnerabilidades al vincular la autenticación al propio dispositivo del usuario y a sus datos biométricos. Un informe reciente de la Alianza FIDO señala que la autenticación vinculada al dispositivo «elimina la necesidad de los OTP por SMS», frustrando así los ataques de intercambio de SIM y de repetición de contraseñas. Dado que la detección pasiva de vida y la comparación biométrica se producen íntegramente en el dispositivo, dentro del enclave seguro del mismo (Apple Secure Enclave o Android TrustZone), no existe un repositorio central de datos biométricos que los atacantes puedan violar. La adopción por parte del sector refleja esta fortaleza: los principales bancos y redes de pago (por ejemplo, Visa, Mastercard, Bank of America) han optado por la biometría en el dispositivo basada en FIDO para reforzar la seguridad. En la práctica, los bancos que incorporan el inicio de sesión mediante huella dactilar o reconocimiento facial observan reducciones drásticas del fraude. Por ejemplo, el Banco Popular Dominicano implementó la biometría de huella dactilar y facial integrada en el dispositivo de Identy.io en su aplicación móvil, lo que proporcionó una autenticación segura con reducciones cuantificables en los incidentes de apropiación de cuentas. Al reducir la dependencia de claves compartidas y canales SMS, la biometría integrada en el dispositivo elimina las principales vías que explotan los estafadores, lo que reduce sustancialmente el riesgo empresarial.

Confianza digital y experiencia de usuario

La autenticación fuerte debe ganarse la confianza de los clientes sin crear obstáculos. La biometría integrada en el dispositivo ofrece ambas cosas: es más cómoda que las contraseñas o los PIN y se percibe como más segura. Las encuestas a los consumidores confirman una creciente confianza en la biometría: más de la mitad de los usuarios se autentican a diario mediante biometría, y muchos citan la rapidez y la comodidad como ventajas clave. Sorprendentemente, un estudio reveló que, a pesar de las preocupaciones sobre la privacidad, el 91 % de las personas seguía completando las transacciones cuando se les solicitaba la autenticación biométrica. Los clientes asocian el inicio de sesión biométrico con servicios digitales de vanguardia, lo que refuerza la confianza en la marca del banco. Sin embargo, la confianza también depende de la transparencia: los usuarios esperan políticas de datos estrictas. El procesamiento en el dispositivo resuelve esto al no transmitir nunca datos biométricos sin procesar fuera del dispositivo. Por ejemplo, la plataforma de Identy.io (miembro de la Alianza FIDO) realiza todas las comparaciones a través de la cámara del teléfono y protege criptográficamente las plantillas de forma local, lo que genera confianza en el usuario al saber que sus plantillas biométricas sensibles no se almacenan en ninguna base de datos en la nube. En resumen, la biometría en el dispositivo mejora la experiencia del cliente con inicios de sesión con un solo toque y ayuda a los bancos a generar confianza digital al demostrar una seguridad sólida que preserva la privacidad.

Obtenga una demostración personalizada de nuestra plataforma biométrica sin contacto y compruebe cómo se adapta a su caso de uso específico.

Cumplimiento normativo y normas

Los organismos reguladores de todo el mundo exigen una autenticación más sólida, y la biometría es una de las soluciones preferidas. En la UE, las normas de la PSD2 sobre la autenticación reforzada del cliente (SCA) exigen la autenticación de dos factores para los pagos (algo que sabes, tienes o eres). Los factores biométricos satisfacen de forma natural el elemento «algo que eres», sin dejar de ser fáciles de usar. La Comisión Europea señaló explícitamente que la SCA «facilita y hace más seguro» el pago en línea para los consumidores.

Del mismo modo, la FCA del Reino Unido ha respaldado el uso de factores biométricos y de comportamiento para combatir el fraude en sus directrices alineadas con la PSD2. En la India, las Normas de Control de Pagos Digitales de 2020 del Banco de la Reserva de la India (RBI) exigen una seguridad sólida en la banca móvil; un informe técnico de la Alianza FIDO señala que la biometría integrada en el dispositivo basada en FIDO es una forma ideal de cumplir estos requisitos del RBI al tiempo que se mejora la experiencia del usuario. Además, las leyes de protección de datos consideran que los identificadores biométricos son datos sensibles.

Por ejemplo, el RGPD de la UE clasifica expresamente los datos biométricos utilizados para la identificación como una «categoría especial» que requiere consentimiento y protección. La biometría integrada en el dispositivo contribuye de forma inherente al cumplimiento normativo: dado que las plantillas nunca salen del dispositivo del usuario, los bancos evitan muchos problemas relacionados con el tratamiento transfronterizo de datos y reducen el alcance del tratamiento de datos sensibles. Los principales organismos de normalización reflejan esta tendencia.

La Alianza FIDO (de la que Identy.io es miembro) cuenta con más de 900 dispositivos certificados que admiten el inicio de sesión biométrico sin contraseña, y los principales proveedores de sistemas operativos (Apple, Google, Microsoft) han incorporado compatibilidad nativa. En la práctica, la adopción de mecanismos certificados por FIDO integrados en los dispositivos permite que las aplicaciones bancarias cumplan tanto con las normativas de seguridad como con las leyes de privacidad, y ayuda a cumplir con los requisitos contra el fraude (KYC/AML) al proporcionar una prueba de identidad del usuario sólida y verificable sin exponer en exceso los datos personales.

Escalabilidad y modelos de implementación

La autenticación en el propio dispositivo se adapta de forma natural, ya que cada dispositivo móvil realiza su propio procesamiento. En la práctica, la comparación biométrica y las pruebas criptográficas se realizan en el smartphone del usuario, lo que alivia la carga de trabajo de los servidores centrales. Este modelo distribuido puede dar soporte a millones de usuarios sin necesidad de grandes parques de servidores. Por el contrario, la biometría del lado del servidor (a menudo denominada «Biometría como servicio») requiere que cada plantilla y solicitud de comparación se transmita a través de la red, lo que genera latencia y un punto central de fallo. Goode Intelligence (una empresa de investigación) señala que los bancos suelen optar por el modelo en el dispositivo (centrado en el dispositivo) —en el que los datos biométricos nunca salen del dispositivo— para satisfacer las necesidades de privacidad y confianza. Estos modelos aprovechan el hardware seguro integrado (Secure Enclave, TrustZone), lo que también simplifica la certificación (por ejemplo, los autenticadores multifactoriales de FIDO).

Desde el punto de vista de la integración, los bancos pueden implementar la biometría en el dispositivo a través de SDK de aplicaciones móviles y API de sistemas operativos móviles. Esto suele implicar un registro único de la huella dactilar o el rostro del usuario (almacenados localmente) y, posteriormente, el uso de esos datos para desbloquear la clave almacenada en el dispositivo. Dado que los smartphones modernos ya incluyen lectores de huellas dactilares o cámaras, el coste de implementación es bajo. Las principales instituciones financieras suelen implementar la biometría de forma gradual, combinando métodos integrados en el dispositivo con soluciones alternativas (por ejemplo, introducción de PIN o 2FA) según sea necesario. Con el tiempo, a medida que más usuarios la adoptan, la carga se aleja de la infraestructura de autenticación heredada. Identy.io, por ejemplo, ofrece una solución llave en mano que convierte cualquier cámara móvil en un lector de huellas dactilares de varios dedos con prueba de vida. Por el contrario, una implementación totalmente basada en servidor requeriría mantener una base de datos de plantillas segura y escalarla a nivel global, un modelo mucho menos flexible y potencialmente más lento.

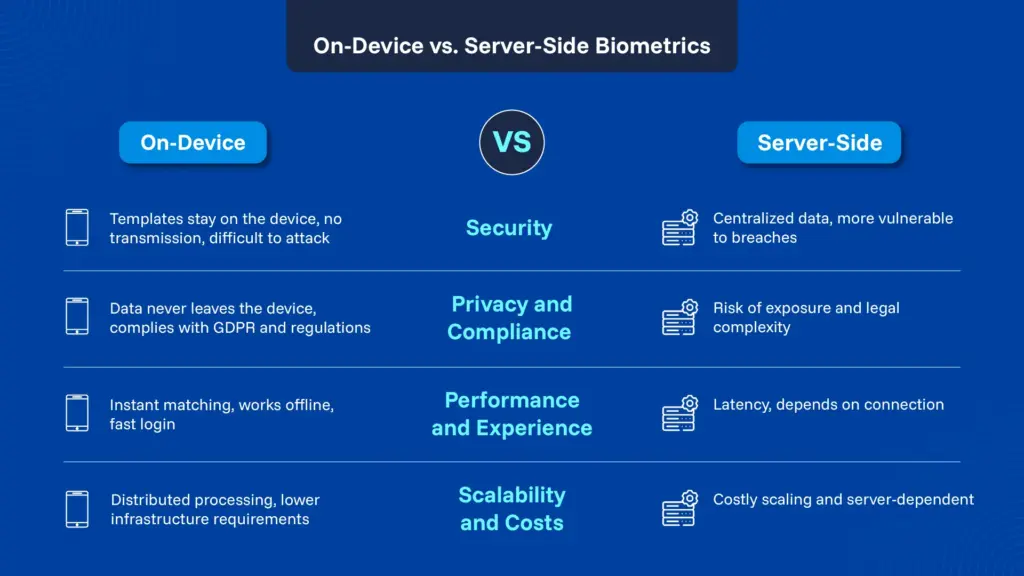

En el dispositivo frente a en el servidor: comparación

|

Factor |

Biometría integrada en el dispositivo |

Biometría del lado del servidor |

|

Seguridad |

Alto: las plantillas biométricas permanecen en el enclave seguro del dispositivo; es difícil que los atacantes las comprometan durante la transmisión. No se envía ningún secreto compartido a través de las redes. |

Moderado: el almacenamiento centralizado de plantillas puede ser un objetivo; los canales de red pueden ser interceptados. Los ataques al servidor o durante la transmisión pueden comprometer la seguridad. |

|

Privacidad |

Ventaja: los datos biométricos nunca salen del dispositivo del usuario, lo que minimiza el riesgo para la privacidad. Cumple mejor con la legislación en materia de protección de datos (por ejemplo, las normas sobre categorías especiales del RGPD). ). |

Puntos débiles: los bancos o terceros almacenan plantillas biométricas, lo que suscita inquietudes en materia de normativa y privacidad de los usuarios. Las cuestiones relativas a la jurisdicción de los datos y al consentimiento son más complejas. |

|

Latencia |

Bajo: la coincidencia se realiza de forma local en el dispositivo, lo que proporciona una respuesta casi instantánea y elimina cualquier retraso de la red. |

Mayor: cada autenticación requiere una comunicación de ida y vuelta con el servidor, lo que genera latencia en la red y dependencia de la conectividad. |

|

Escalabilidad |

Alta: la carga de autenticación se distribuye entre los dispositivos de los usuarios. Se requiere una capacidad adicional mínima por parte del servidor. |

Variable: a medida que crece la base de usuarios, los servidores deben ampliarse para gestionar las solicitudes de partidos y el almacenamiento, lo que conlleva gastos de infraestructura y mantenimiento. |

|

Cumplimiento normativo |

Ventajas: se ajusta a las tendencias de la autenticación multifactorial (MFA) «resistente al phishing». Facilita el cumplimiento normativo, ya que no se necesita una base de datos biométrica centralizada. Muchas normativas y estándares actuales (FIDO, PSD2 SCA) permiten o fomentan explícitamente el uso de la biometría basada en dispositivos. |

Difícil: requiere cumplir con controles más estrictos para los datos sensibles centralizados. Se necesitan medidas de seguridad adicionales (cifrado, gestión del consentimiento) y auditorías para cumplir con el RGPD, la norma PCI y otras normativas. |

Para los líderes del sector fintech y bancario, la autenticación biométrica en el dispositivo representa una inversión estratégica y preparada para el futuro. Ofrece una reducción cuantificable del riesgo de fraude (al eliminar factores débiles como las contraseñas de un solo uso por SMS) al tiempo que aumenta la confianza y la satisfacción del cliente mediante un proceso de inicio de sesión fluido e intuitivo. Al analizar las tendencias del mercado y las señales normativas, queda claro que los métodos seguros y sin contraseña, basados en «algo que eres», están pasando de ser opcionales a esenciales. La implementación de la biometría en el dispositivo también prepara a las organizaciones para los esquemas de identidad de próxima generación (como las claves de acceso) y se alinea con los estándares del ecosistema. A modo de ejemplo, la plataforma de Identy.io, compatible con FIDO, aprovecha la captura de huellas dactilares sin contacto en los teléfonos inteligentes, lo que ilustra cómo los bancos pueden adoptar estos métodos en sistemas del mundo real. Al optar por la biometría en el dispositivo, las instituciones pueden lograr una autenticación multifactorial sólida a gran escala sin comprometer la privacidad ni la experiencia del usuario. En conclusión, este enfoque convierte la inversión en seguridad en una ventaja competitiva: cumple con las exigencias normativas (por ejemplo, la SCA de la PSD2 o el RGPD), refuerza la confianza digital y permite que la banca móvil crezca de forma segura.

Obtenga una demostración personalizada de nuestra plataforma biométrica sin contacto y compruebe cómo se adapta a su caso de uso específico.

Bibliografía

- Alianza FIDO: La autenticación FIDO en la seguridad de los pagos digitales (libro blanco).

- Goode Intelligence: Biometría para una banca centrada en el cliente (libro blanco).

- Centro de Recursos sobre el Robo de Identidad: Informe sobre la confianza de los consumidores en la biometría.

- Comisión Europea: requisito de autenticación reforzada del cliente de la Directiva sobre servicios de pago (PSD2) (comunicado de prensa).

- Parlamento Europeo – Artículo 9 del RGPD: Datos de categorías especiales (datos biométricos).

- Alianza FIDO – Perfil de la empresa: Identy.io

- Perfil de la empresa: Identy.io