Índice

AlternarÀ medida que instituições financeiras e governos digitalizam seus serviços, o roubo de identidade tornou-se um dos principais riscos comerciais. Os cibercriminosos agora utilizam deepfakes com IA e identidades sintéticas para contornar as proteções tradicionais. Um software robusto de proteção contra roubo de identidade deve, portanto, combinar detecção avançada (varredura da dark web, análise de anomalias por IA), autenticação sem senha/em conformidade com a FIDO e controles de conformidade rigorosos. Plataformas líderes (por exemplo, Identy.io – membro da FIDO Alliance) ilustram como a biometria no dispositivo e a detecção passiva de vida podem proteger identidades sem sacrificar a experiência do usuário. Em 2026, as organizações devem avaliar softwares de proteção contra roubo de identidade com base em critérios de impacto nos negócios: minimizar perdas por fraudes, preservar a confiança do cliente, garantir a conformidade regulatória (KYC/AML, leis de privacidade) e escalar de forma integrada. Este artigo analisa os principais recursos e tendências em soluções de prevenção de fraudes de identidade adaptadas para fintech, bancos e governo, com foco em casos de uso centrados em funcionários e clientes, confiança digital, experiência do usuário (UX) e escalabilidade.

Os deepfakes estão se tornando cada vez mais sofisticados, aumentando o risco de fraudes e manipulação de identidade em ambientes digitais. Baixe nosso guia de 10 etapas para aprender como detectar ameaças antecipadamente e proteger sua organização com práticas recomendadas comprovadas.

Aumento dos riscos de roubo de identidade no setor financeiro e no governo

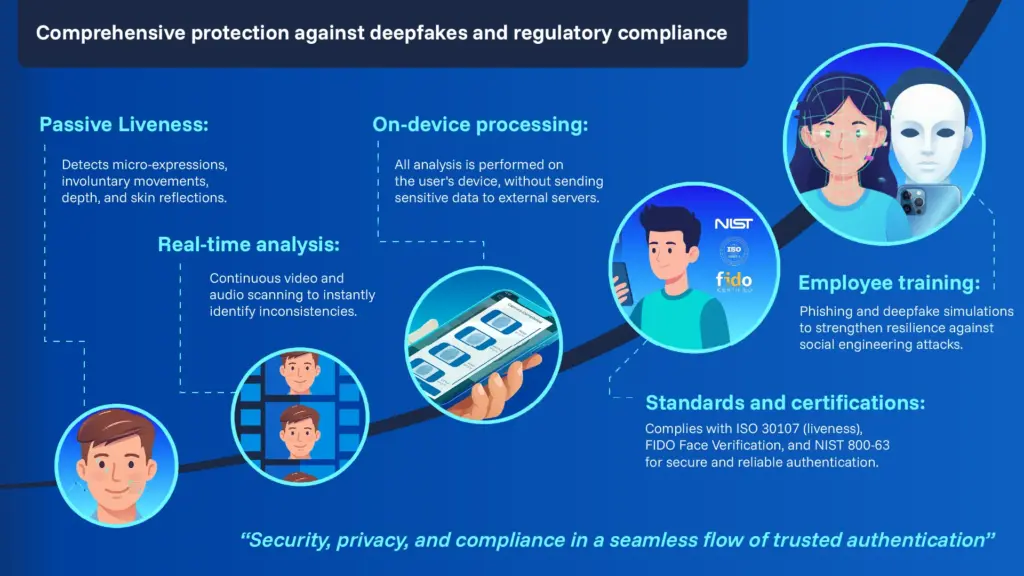

O roubo de identidade tornou-se o crime financeiro que mais cresce, de acordo com a FTC. Os órgãos reguladores alertam que os criminosos agora exploram a IA generativa para criar identidades, fotos e vídeos falsos a fim de burlar as verificações de segurança. Por exemplo, um alerta do Tesouro dos EUA relata um aumento nos esquemas de “mídia deepfake” direcionados a bancos: os invasores usam documentos gerados por IA e dados biométricos falsificados para contornar os sistemas de login e cadastro. As estatísticas de fraude biométrica são alarmantes: o relatório de fraudes de 2026 da Entrust revela que uma em cada cinco tentativas de fraude biométrica envolveu deepfakes. Os fraudadores também visam áreas de alto risco (por exemplo, criptomoedas) e operações 24 horas por dia, 7 dias por semana, de modo que ataques de identidade podem ocorrer a qualquer momento. Até mesmo funcionários bem-intencionados representam riscos: pesquisas do setor mostram que 62% dos incidentes internos decorrem de usuários negligentes ou comprometidos, e não de malícia, e 73% das equipes de segurança se preocupam com funcionários descuidados que lidam com dados confidenciais.

Em conjunto, essas tendências destacam que a fraude de identidade é uma preocupação que abrange toda a empresa. Uma violação ou a falsificação da identificação de um funcionário pode resultar em perdas financeiras onerosas (41% das empresas registraram perdas entre US$ 1 milhão e US$ 10 milhões decorrentes de incidentes envolvendo funcionários) e minar a confiança dos clientes. Os governos estão reagindo: a regulamentação da Carteira de Identidade Digital da UE (eIDAS 2.0) exige identidades digitais seguras para reduzir a fraude, enquanto as normas dos EUA (NIST SP800-63) enfatizam a usabilidade juntamente com a segurança. Nesse contexto, o software de proteção contra roubo de identidade deve integrar a prevenção de fraudes com forte suporte à conformidade e autenticação fácil de usar para manter a confiança digital.

Principais recursos do software de proteção contra roubo de identidade

Os melhores softwares de proteção contra roubo de identidade combinam várias camadas de monitoramento e verificação:

- Monitoramento de identidade em tempo real: a varredura contínua de bancos de dados da dark web, agências de crédito e feeds de corretores de dados em busca de informações de identificação pessoal (PII) expostas (números de segurança social, credenciais de login etc.) alerta os administradores imediatamente caso os dados de funcionários ou clientes sejam comprometidos. Esse alerta rápido (em tempo real, em vez de dados em lote) é fundamental para “impedir ou minimizar” os danos.

- Detecção de anomalias e fraudes: a análise baseada em IA dos padrões de login e transações permite identificar atividades incomuns (por exemplo, viagens impossíveis, horários atípicos) e sinalizar possíveis invasões de contas. As soluções modernas costumam utilizar aprendizado de máquina para se adaptar à medida que as táticas de fraude evoluem.

- Autenticação multifatorial e biométrica: Ao exigir uma autenticação robusta (biométrica, tokens de hardware ou chaves de acesso FIDO) para funcionários e clientes, as soluções tornam muito mais difícil a falsificação de identidade. Por exemplo, as chaves de acesso compatíveis com FIDO substituem as senhas por credenciais criptográficas vinculadas a um dispositivo, eliminando a reutilização de credenciais e os riscos de phishing. Os usuários simplesmente desbloqueiam com uma impressão digital ou um reconhecimento facial, simplificando a experiência do usuário. O Identy.io realiza toda a correspondência biométrica diretamente no smartphone do usuário; nenhum dado biométrico é transmitido a um servidor. Essa arquitetura no dispositivo oferece resposta em tempo real, funciona offline e é projetada com foco na privacidade.

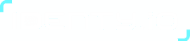

- Verificações passivas de vitalidade e antifalsificação: plataformas avançadas utilizam a detecção passiva de vitalidade, que funciona silenciosamente em segundo plano, sem solicitar avisos ou ações do usuário, para verificar se a amostra biométrica provém de uma pessoa real e viva. Modelos de IA analisam a textura da pele, a profundidade, os micromovimentos e os sinais de iluminação para detectar fotos impressas, reproduções de vídeo, máscaras 3D e deepfakes gerados por IA.

- Proteção da identidade dos funcionários: Recursos proativos para a equipe incluem assinaturas de monitoramento de identidade ou alertas sobre registros de emprego suspeitos (formulários W-2 falsos, novas declarações fiscais com o CPF de um funcionário). Algumas organizações chegam a oferecer software de proteção contra roubo de identidade dos funcionários como benefício, reconhecendo que violações de identidade pessoal (por exemplo, um CPF roubado) podem se tornar incidentes corporativos. Por exemplo, o monitoramento de perfis no LinkedIn ou de RH pode impedir a criação de contas falsas nos sistemas corporativos.

Suporte à correção de incidentes: muitas soluções incluem serviços de recuperação (congelamento de crédito, assistência jurídica) para que, caso ocorra um roubo, funcionários e clientes recebam orientação e uma correção “personalizada”. Isso reduz o tempo de inatividade e os danos à reputação.

Em resumo, as melhores soluções de software contra roubo de identidade são multifacetadas e adaptáveis, combinando monitoramento de back-end com autenticação de front-end integrada. Uma tabela resumida das vantagens e desvantagens dos recursos (por exemplo, usabilidade versus nível de segurança) pode ajudar as partes interessadas a comparar as opções (veja a sugestão na nota de rodapé para um gráfico).

Obtenha uma demonstração personalizada da nossa plataforma biométrica sem contato e veja como ela se adapta ao seu caso de uso específico.

Autenticação biométrica e padrões FIDO

A biometria (impressão digital, rosto, íris) tornou-se comum na verificação de identidade, mas deve ser implementada com segurança. As diretrizes internacionais enfatizam a proteção dos modelos biométricos por meio de criptografia e uma governança de dados rigorosa. O Identy.io realiza todas as comparações no smartphone do usuário e nunca armazena dados biométricos brutos de forma centralizada — um design que atende aos requisitos de minimização de dados do GDPR e elimina o risco de violação no lado do servidor que afeta as alternativas dependentes da nuvem. Essa abordagem limita o risco de violação ao mesmo tempo em que permite o login sem senha.

Em casos de uso corporativos, substituir senhas por chaves de acesso baseadas em FIDO traz benefícios claros: “A autenticação FIDO reduz o risco de phishing e elimina a reutilização de credenciais”, ao mesmo tempo em que melhora a velocidade e a facilidade de acesso para funcionários e parceiros. Ao utilizar chaves criptográficas vinculadas a dispositivos ou chaves de acesso sincronizadas, as organizações eliminam um importante vetor de ataque. Fundamentalmente, as diretrizes de Identidade Digital 2025 do NIST ecoam isso, recomendando a autenticação multifatorial e o afastamento de segredos compartilhados tanto para serviços de alta segurança quanto para serviços cotidianos. O próprio conjunto de ferramentas da Identy.io ilustra esse design: ele combina biometria no dispositivo com chaves de acesso baseadas em FIDO, e seu mecanismo passivo de verificação de vitalidade detecta silenciosamente spoofing e deepfakes em tempo real, sem que o usuário seja solicitado a fazer nada.

Em termos de experiência do usuário, as soluções biométricas/FIDO podem ser totalmente intuitivas: fazer login ou aprovar uma transação é tão simples quanto escanear uma impressão digital. Nos bastidores, a ligação criptográfica e a IA integrada ao dispositivo validam continuamente a identidade, com latência inferior a um segundo, mesmo em dispositivos Android de gama média. Esse modelo de “chave de acesso” é escalável para milhões de usuários, evitando o cansaço causado pelas senhas, que muitas vezes leva a violações de segurança.

Considerações sobre conformidade, confiança e escalabilidade

Qualquer plataforma de proteção de identidade deve estar em conformidade com as regulamentações pertinentes. Nos setores bancário e de fintech, as regras de KYC/AML exigem uma verificação rigorosa da identidade; portanto, o software deve permitir uma integração confiável de clientes (verificações automatizadas de identidade, trilhas de auditoria documentadas) e autenticação contínua. Para serviços eletrônicos governamentais, normas como o GDPR e o eIDAS/EUDI exigem a minimização de dados e transparência no processamento de identidades. A estrutura de identidade digital da UE, por exemplo, exige que as carteiras digitais garantam que a fraude “seja reduzida” por meio de identidade verificável.

Os órgãos reguladores também estão exigindo resiliência contra novas ameaças: o FinCEN alertou explicitamente as instituições sobre fraudes facilitadas pela IA de geração (GenAI), e o NIST agora inclui controles contra deepfakes em suas diretrizes. As melhores soluções da categoria oferecerão ferramentas (como verificação de documentos baseada em IA ou biometria certificada de acordo com padrões) que abordam diretamente essas preocupações. Na prática, isso significa escolher fornecedores com certificações de terceiros (por exemplo, ISO 27001, conformidade com FIDO) e conformidade clara com a privacidade (por exemplo, criptografia, gerenciamento de consentimento) incorporada.

Do ponto de vista estratégico, a implantação de um software de proteção contra roubo de identidade é um investimento de longo prazo na confiança digital. Ele pode melhorar a experiência do usuário (acesso rápido e sem senha), aumentar a receita (ao reduzir perdas relacionadas a fraudes) e fortalecer a reputação da marca. A escalabilidade é fundamental: o sistema escolhido deve suportar picos de carga e grandes bases de usuários (arquiteturas nativas da nuvem, escalonamento horizontal e APIs para integração). Além disso, o plano de desenvolvimento do provedor deve atender às suas necessidades em relação a tecnologias emergentes (detecção de fraudes por IA, interoperabilidade com novos esquemas de identificação, etc.).

Até 2026, os melhores softwares de proteção contra roubo de identidade para uso corporativo serão aqueles que combinarem certificações verificáveis, processamento no próprio dispositivo e autenticação biométrica sem atrito. A Identy.io mostra como uma verificação passiva de vitalidade e uma arquitetura baseada em FIDO podem fornecer a bancos e governos as ferramentas necessárias para verificar usuários rapidamente, tornando impraticáveis os ataques de deepfake e spoofing

Os líderes seniores devem encarar a proteção de identidade não apenas como um controle técnico, mas como um pilar fundamental da confiança digital. Uma solução robusta protege proativamente os dados tanto dos funcionários quanto dos clientes, preservando a produtividade e a confiança. Além disso, ela demonstra às autoridades reguladoras e aos clientes que você leva a segurança de identidade a sério. Na prática, as organizações podem testar soluções em fluxos de trabalho de alto risco (por exemplo, abertura de novas contas ou acesso privilegiado) e expandi-las à medida que o retorno sobre o investimento for comprovado.

Em resumo, escolher um pacote de proteção contra roubo de identidade de ponta em 2026 significa encontrar o equilíbrio entre eficácia de segurança, experiência do usuário e conformidade regulatória. Com o aumento das ameaças de IA e a adoção de estruturas de identificação mais rigorosas, as soluções baseadas em detecção passiva de vitalidade, processamento no próprio dispositivo e certificações comprovadas assumirão a liderança. A implementação dessas soluções ajudará fintechs, bancos e órgãos governamentais a gerenciar o risco de fraude, reforçar a confiança digital e expandir suas operações com segurança no futuro.

Referências externas confiáveis: Entre as fontes oficiais que moldam esse domínio estão a FIDO Alliance (padrões de chaves de acesso), NIST (diretrizes de identificação digital), agências dos EUA (FinCEN, FTC/IdentityTheft.gov), a Comissão Europeia (eIDAS/Regulamento de Identidade Digital da UE), o Fórum Econômico Mundial (relatórios sobre IA e segurança), a iniciativa ID4D do Banco Mundial (orientações sobre identificação biométrica) e meios de comunicação especializados, como a Biometric Update, que acompanham as tendências de deepfakes e fraudes de identidade. Essas organizações fornecem orientações e pesquisas atualizadas sobre biometria, combate à fraude e segurança de identidade.

Obtenha uma demonstração personalizada da nossa plataforma biométrica sem contato e veja como ela se adapta ao seu caso de uso específico.

Bibliografia

-

Biometricupdate.com

-

http://fidoalliance.org/company/Identy.io/

-

https://www.nist.gov/